ハードウェアもハッキングされる

DigiKeyの北米担当編集者の提供

2019-12-16

最近のForbesの記事によると、IoTデバイスへの攻撃は300%増加しており、近い将来にその数が減る可能性はほとんどありません。今日では、非常に膨大な数のIoT対応製品が出荷されています。つまり、攻撃者や攻撃方法が巧妙さを増している現状では、安全を確保しなければならないデバイスが大量にあるということです。

ハードウェア攻撃の増加

ユーザーの多くは、蔓延するソフトウェア攻撃に慣れてきており、セキュリティソフトウェアを最新の状態に保つよう意識が高まっています。しかし、現在、ハッカーはハードウェア攻撃に移行しています。マイクロプロセッサやマイクロコントローラは私たちの家や高度化した重要なシステムのいたるところに存在し、ハッカーはそれらに侵入する能力を高めています。

IC Insightsによると、2018年における半導体ユニットの出荷台数は1兆デバイスを超えており、脆弱性や、顕在的および潜在的なハードウェアハッキングを受ける可能性が増大しています。ハードウェアに伴う課題は、ソフトウェアを保護する際に直面する問題に比べて、多岐にわたり、危険性が高く、対処が困難となっています。

次のように、さまざまな例があります。

- キルスイッチを使用して、ハッカーはチップを選択的に無効にします。チップ内の1つのブロックが破損してシステムバスへのアクセスが妨げられると、他のブロックにデータが到達せず、システムが機能しなくなります。

- killコードコマンドは、無線信号によってチップ上のマイクロアンテナに配信できます。チップの作成時にプログラムされたタイムボムは、特定の日時に完全なシャットダウンをトリガできます。

- 侵害を受けたチップは、データを収集して送信したり、マルウェアを起動したりしているときでも、正常に動作しているように見える場合があります。

- 2007年、Seagateのハードドライブにトロイの木馬が2つ組み込まれていることが判明しました。マルウェアは北京のウェブサイトにデータをアップロードするようにハードドライブに指示していました。

- Galaxy S4スマートフォンは、Google Playストアを装ったトロイの木馬がプリロードされた状態で出荷されていました。攻撃者は、スマートフォンの通話にアクセスし、電子メールを読み、金融情報を傍受し、リモートからカメラとマイクを使って映像と音声を受信していました。

- Lenovo PCは、バックドアの脆弱性により、米国、英国、およびオーストラリアで禁止されました。

- 最近、研究者のJonathan Brossard氏は、削除がほぼ不可能な新種のマルウェアについて取り上げました。これはRakshasaと呼ばれる永続的なバックドアで、見つけるのが難しく、削除するのはさらに難しくなっています。

- グリッチ攻撃は、システムの環境変数を操作して電力、高温センサ、クロック信号などが中断されるようにすることで、ハードウェア障害を引き起こします。攻撃者は、グリッチによって発生する処理の中断時に悪意のある命令を潜り込ませます。

- 特に、ハードウェアバックドアの存在は、悪意を持った内部関係者によるハードウェアの改変を意味するため、セキュリティコミュニティにとっては悪夢と言えます。

ハードウェア攻撃は、認証トークン、通信インフラストラクチャコンポーネント、監視アプライアンス、ネットワークアプライアンスを標的にしており、産業制御システムもターゲットになることが増えています。

さまざまな段階で防止策が必要となります。たとえば、設計レベルでは、すべてのハードウェアリソースを使用する信頼性の高い回路を開発することによって、製造レベルでは、仕様やセキュリティベースの特性によって、さらに製造後は、攻撃の可能性を最小限に抑える論理デバイスによって対処しなければなりません。しかし現実には、ハードウェアは、設計から出荷、使用に至るまで、あらゆる段階で攻撃を受ける可能性があります。

業界の対応

ハードウェアでのセキュリティの実装に関する大きな問題の1つは、最新の標準がないことです。セキュリティギャップへの対策を強化するために、アメリカ国立標準技術研究所(NIST)のSP 800-193では、不正な変更を防止および検出するためのセキュリティメカニズムを規定するプラットフォームファームウェア復元性(PFR)ガイドラインを提供しています。

これは、すべてのシステムファームウェアで破損の発生時に保護、検出、および回復を提供するRoot of Trust(信頼の起点; RoT)を確立できるようにします。このガイドラインに準拠するためには、RoTデバイスは、外部コンポーネントを使用せずに、起動前に独自のファームウェア上で操作を実行する必要があります。

優れたセキュリティの組み込み

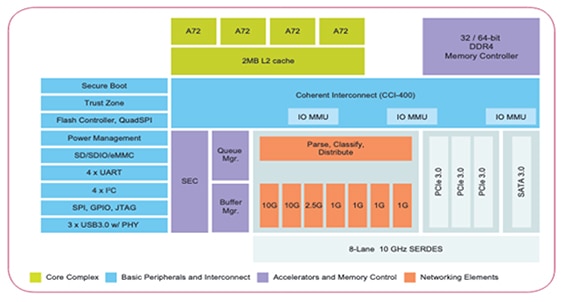

組み込み製品業界は、このようなハードウェアの脅威に明確に対応しています。たとえば、NXP QorIQ LS1046AおよびLS1026Aプロセッサは、優れたパケット処理性能と高速インターフェースを備えたハイエンドCPUを必要とする、ネットワーキング、ストレージ、セキュリティ、および産業用アプリケーションを対象としています。機能として、Arm TrustZoneおよびNXP QorIQtrustアーキテクチャ、セキュアブート、セキュアデバッグ、不正開封検出、セキュアキーストレージなどを備えています。

図1:LS1046Aのブロック図はセキュリティを強化するハイエンドデバイスを示しています。(画像提供:NXP)

図1:LS1046Aのブロック図はセキュリティを強化するハイエンドデバイスを示しています。(画像提供:NXP)

ARM TrustZoneは、MCUから高性能マイクロプロセッサまでにわたるARM Cortexベースのコアの組み込みセキュリティに対するシステム全体でのアプローチを表します。このテクノロジは、1つのコア上で同時に実行される2つの環境(セキュアワールドと非セキュアワールド)を提供します。これにより、開発者は起動プロセスを含む最も低いレベルからシステムを保護できます。セキュリティサブシステムを作ることで、ソフトウェア攻撃だけでなく一般的なハードウェア攻撃からもアセットを保護できます。

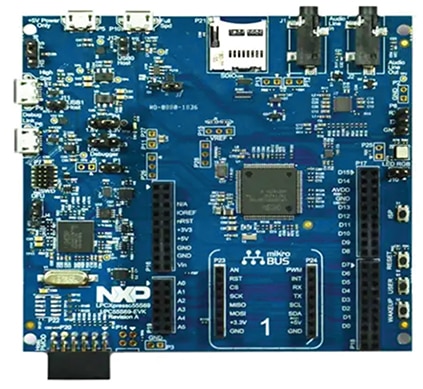

NXP LPC55S6x MCUは、最大4つの取り消し可能なキーまたは認証局キーをサポートします。RoTは、(4つのRoT公開キーの)SHA-256ハッシュダイジェストを保護フラッシュ領域(PFR)に保存することによって確立されます。このタスクは、Arm Cortex-M33アーキテクチャに基づくLPC55S6x MCUでの評価および開発専用に設計された、NXP LPCXpresso55S69開発ボードにより簡素化されます(図2)。この高効率のプロセッサファミリは、Arm TrustZoneやコプロセッサ拡張機能など、最新のArmv8-Mアーキテクチャを活用して、新しいレベルのパフォーマンスと高度なセキュリティ機能をもたらします。

図2:NXP LPCXpresso55S69開発ボードには組み込みアプリケーションのcが搭載されています。(画像提供:NXP)

図2:NXP LPCXpresso55S69開発ボードには組み込みアプリケーションのcが搭載されています。(画像提供:NXP)

学術界の貢献

プロセッサのサプライチェーンにとっては、顧客がデバイスを導入する前でも、実際の脅威があります。設計の開始から輸送、そしてアップグレードに至るまで、攻撃がはびこっています。課題が残された状況のまま、企業は、ハードウェアとソフトウェアのセキュリティ費用を比較検討して、対策の導入に未だ躊躇しています。改善すべき点は一貫しており、分析機能の向上、データベースインジェクション、クロスサイトスクリプティング、およびバッファオーバーフローを防ぐメモリ保護、不正開封防止エンクロージャ、暗号アクセラレータの保護および統合の強化、セキュリティとパフォーマンスのトレードオフなどが挙げられます。

その一方で、重要な進歩が達成されており、業界はその迅速な採用を推し進めようとしています。たとえば、シンシナティ大学とワイオミング大学の研究者は、ハッカーによる攻撃からハードウェアを保護するアルゴリズムを最近作成しました。攻撃の具体的な内容は、デバイスのハードウェアにおける電力および電磁放射の変動を検出し、その変動を利用して暗号化された情報を盗むというものです。

ワイオミング大学の助教授であるMike Borowczak博士によると、この取り組みの前提となったのは、ソフトウェアのセキュリティをどれだけ強化しても、ハードウェアから情報が漏洩している場合、すべてのセキュリティメカニズムがバイパスされるという事実でした。ハードウェア攻撃に対して脆弱なデバイスが膨大にあることを踏まえ、この小型軽量の装置は、最小限の電力しか使用せず、低電力の制約内で動作するようにエンジニアによって作られています。残念ながら、速度や、電力、設置面積、コストについての最適化により、セキュリティの困難さが増すということです。

この大学チームは、すべてのサイクルにわたり各サイクルで同じ量の電力を消費するようにしてハードウェアのセキュリティを向上させるアルゴリズムを開発しました。これにより、ハッカーが電力測定値を攻撃に利用していた場合、その情報では何もできなくなります。この防止策で電力使用量は5%しか増加しません。

変化するターゲット

セキュリティへの取り組みと攻撃の高度化はイタチごっこのようなものです。完全に安全なシステムを構築することは可能でしょうか。答えは「ノー」です。少なくとも、企業と、企業を運営する経営関係者は、ハードウェア攻撃の現実を真剣に受け止めなければなりません。ハードウェアセキュリティへの取り組みを避ける企業は、それによって節約した資金よりもはるかに大きな損失を被ることになります。

免責条項:このウェブサイト上で、さまざまな著者および/またはフォーラム参加者によって表明された意見、信念や視点は、DigiKeyの意見、信念および視点またはDigiKeyの公式な方針を必ずしも反映するものではありません。